Iranische Hacker veröffentlichen private E-Mails des FBI-Chefs

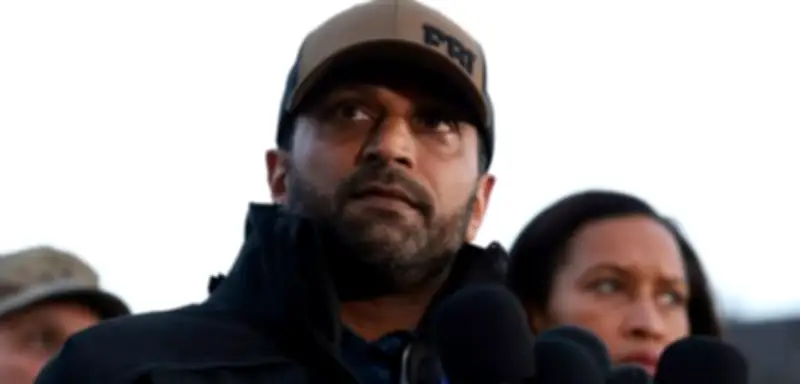

Im digitalen Krieg am Persischen Golf hat die proiranische Hackergruppe Handala einen bemerkenswerten Propagandaerfolg erzielt. Den Angreifern ist es offenbar gelungen, in ein privates E-Mail-Postfach von FBI-Direktor Kash Patel einzudringen und persönliche Daten zu veröffentlichen. Die Veröffentlichung stellt einen weiteren Eskalationsschritt in den seit Kriegsbeginn zunehmenden Cyberangriffen dar.

Privates Postfach geknackt

Die Hackergruppe Handala hat nach eigenen Angaben einen Auszug aus dem erbeuteten Material veröffentlicht, der dem SPIEGEL vorliegt. Das Archiv umfasst vor allem ältere E-Mails aus einem Gmail-Konto des heutigen FBI-Direktors, die bis ins Jahr 2010 zurückreichen. Zu dieser Zeit arbeitete Patel noch als Rechtsanwalt in Florida. Die jüngsten bisher veröffentlichten Einträge stammen scheinbar aus dem Jahr 2019.

In dem Material finden sich zahlreiche private Fotos des FBI-Chefs – etwa Aufnahmen beim Eishockey oder mit Freunden. Zudem sind Flug- und Hotelbuchungen sowie Unterlagen zu seiner Wohnungssuche in Washington, D.C. enthalten, die zeitlich mit seinem früheren Jobwechsel ins US-Justizministerium korrespondieren. Das FBI hat sich bisher nicht zu dem Vorfall geäußert, doch Reuters und AP erhielten aus dem Umfeld des US-Justizministeriums eine Bestätigung der Authentizität des Materials.

Gezielte Grenzverwischung

Die Hacker verwischen auf ihrer Leak-Website gezielt die Grenzen zwischen privatem Account und offiziellem FBI-Material. Sie behaupten, die „angeblich undurchdringlichen Systeme des FBI“ in die Knie gezwungen zu haben, obwohl es sich bei den veröffentlichten Daten augenscheinlich um einen privaten Gmail-Account handelt. Ob die Angreifer tatsächlich wie von ihnen behauptet auch an sensible oder gar eingestufte Dokumente und aktuellere Mails gelangt sind, bleibt fraglich.

Laut Informationen der Nachrichtenagentur AP war Patel bereits 2024 vor iranischen Hackerangriffen auf seine Daten gewarnt worden. Die angekündigten Geheimdokumente sind nach einer ersten Sichtung in diesem ersten Auszug aus dem Material nicht enthalten.

Eskalation der Cyberangriffe

Das aktuelle Leak markiert den vorläufigen Höhepunkt einer sich zuspitzenden Entwicklung. Vor gut zwei Wochen hatte sich Handala mit einem erfolgreichen Hack gegen den internationalen US-Medizintechnik-Konzern Stryker gebrüstet, bei dem die Angreifer offenbar mehr als 50 Terabyte Daten erbeuten konnten. Die Hacker sprachen damals von „Vergeltung“ für amerikanische Militärschläge gegen Iran.

Am 19. März hatte das US-Justizministerium daraufhin die Beschlagnahmung mehrerer von Handala genutzter Websites bekanntgegeben und die Hackerorganisation als Teil des iranischen Propagandanetzwerkes bezeichnet. US-Justizministerin Pamela Bondi erklärte: „Terroristische Online-Propaganda kann Gewalt in der realen Welt auslösen. Dieses Netzwerk von iranisch unterstützten Seiten wird künftig keine antiamerikanische Hetze mehr verbreiten.“

Weitere brisante Leaks

In einem weiteren Eskalationsschritt meldete sich Handala nun mit mehreren brisanten Leaks zurück. Bereits am Donnerstag veröffentlichten sie eine Namensliste und weitere persönliche Daten von Mitarbeitern des US-Rüstungskonzerns Lockheed Martin in Israel – und forderten diese auf, das Land innerhalb von 48 Stunden zu verlassen. Ihre Wohnungen könnten ansonsten zu militärischen Zielen werden, drohten die Hacker.

Nur einen Tag später folgte dann das Leak zu Kash Patel. Die Hackergruppe Handala ist schon seit einigen Jahren aktiv. Mehr als 160 von ihr angegriffene Ziele sind dokumentiert, darunter der ehemalige israelische Premierminister Naftali Bennett sowie der aktuelle Stabschef von Benjamin Netanyahu. Auch der aktuelle israelische Botschafter in Deutschland, Ron Prosor, gehörte der Leak-Seite der Gruppe zufolge bereits zu ihren Opfern.

Hintergrund der Hackergruppe

Die Hacker inszenieren sich als Zusammenschluss von Freiheitskämpfern. Laut einer Analyse der israelischen IT-Sicherheitsfirma Check Point ist die Gruppierung bereits seit mindestens Ende 2023 aktiv und nutzt auch die Namen „Karma“ und „Homeland Justice“. Check Point ordnet den Akteur dem iranischen Ministerium für Nachrichtendienste und Sicherheit (MOIS) zu, genauer dessen Antiterror-Abteilung – deren Leiter offenbar in den ersten Tagen des Irankriegs getötet worden sei.

Die proiranische Gruppe demonstriert mit der Veröffentlichung von privaten E-Mails und Fotos des umstrittenen FBI-Chefs, dass sich auch hohe Kreise der US-Regierung nicht wirksam vor digitalen Angriffen schützen können. Die gezielte Veröffentlichung privater Daten dient dabei offensichtlich propagandistischen Zwecken und soll die Schwachstellen in den Sicherheitssystemen der USA aufzeigen.